Innovazione, Tecnologie, Cultura Digitale

Digital cash, la soluzione definitiva all’evasione fiscale?

Davvero l’eliminazione del denaro contante e la sua sostituzione con il digital cash rappresenta la soluzione all’evasione fiscale?Perchè la Tecnologia non è “Neutrale”

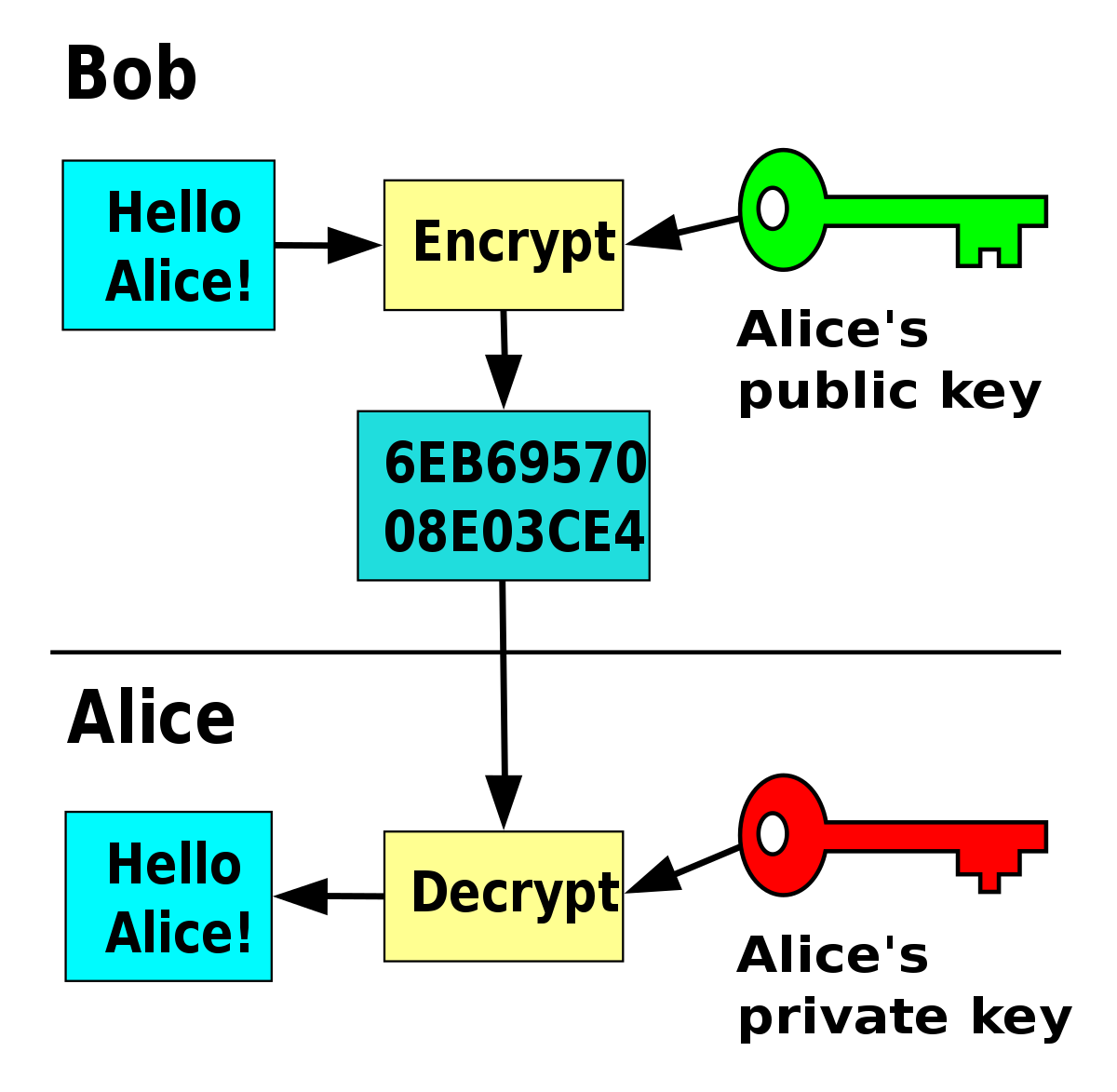

Contro il “mito” della neutralità della Tecnologia, per un nuovo Umanesimo DigitaleSymantec ingannata da una Private Key falsa, revoca un certificato valido

Come verificare se una determinata chiave privata corrisponde ad un Certificato digitale?Le suggestioni resistibili della (in)Giustizia Algoritmica

C’è uno spettro che si aggira per i tribunali di tutto il mondo : è quello della cosiddetta giustizia algoritmica…Bitcoin halving, quali conseguenze per le criptovalute e gli investitori

In molti si chiedono se il bitcoin halving possa avere delle conseguenze sul valore di mercato dei bitcoin…E se il futuro delle professioni dipendesse da Google?

Gli impatti dell’Intelligenza Artificiale sulle Professioni Intellettuali e sullo Skill ShortageSulle Fake News va in onda la commedia dell’ipocrisia

A parole tutti le denunciano, tutti le detestano ma in realtà…Intelligenza non fa rima con Artificiale

Cosa distingue ancora l’Intelligenza Umana dall’Artificial IntelligenceSecuring Blockchain

Scopri le configurazioni di sicurezza e i principi di progettazione per proteggere la tecnologia BlockchainDavvero la Privacy online è morta?

La privacy non sembra godere di “buona stampa”, da quando le multinazionali del web impongono agli utenti delle condizioni al limite della vessatorietà…Internet e Social Media “zona franca” del Terrorismo?

Terrorismo – Il Primo Ministro inglese Theresa May punta l’indice contro internet e socialAI & Cybersecurity, Irresponsabile sottovalutarne i Rischi

Irresponsabile non è chi prefigura “scenari apocalittici” ma chi sottovaluta l’AIImmuni obbligatoria per entrare in classe? Ma anche no!

A seguito della “raccomandazione” rivolta dal Miur agli studenti di installare la app Immuni per entrare in classe, è opportuna un’analisi critica della effettiva utilità delle tracking apps anti-covidTikTok, chi bussa alla mia porta?

Imporre ai social network di verificare l’età degli utenti rischia di porre in secondo piano i reali problemi del rapporto tra i minori e la retePrivacy Online, Perchè vigilare sui propri dati pubblicati in Rete e sui Social

La diffusione irresponsabile di dati personali su Internet e sui Social media può comportare di dover rispondere per le truffe altrui